Router

Table of Contents

Advantages of a Wireless Network

Introduction

Placement of your Wireless G Plus Mimo Router

Important Factors for Placement and Setup

Wireless Router or Access Point Placement

Introduction

Cordless Phones

Choose the Quietest Channel for your Wireless Network

Avoid Obstacles and Interference

Secure Connections, VPNs, and AOL

Introduction

Product Overview

Integrated 10/100 4-Port Switch

Built-In Dynamic Host Configuration Protocol Dhcp

Easy Install Wizard

Universal Plug and Play UPnP

MAC Address Filtering

Integrated G Plus Mimo Wireless Access Point

Product Overview

Package Contents

Easy Install Wizard Software System Requirements

Knowing your Router

System Requirements

Knowing your Router

Wireless Network LED

Modem/WAN Status LED

Internet/Connected LED

Power/Ready LED

Power Jack Gray

Connections to Computers Wired Computer Ports Yellow

Rear Panel

Connection to Modem Modem Port Blue

Restoring the Factory Defaults

Reset Button

Resetting the Router

Modem Requirements

Connecting and Configuring your Router

Ethernet USB Easy Install Wizard

Step Run the Easy Install Wizard Software

Connecting and Configuring your Router

Examining Settings

Welcome Screen

Progress Screen

Multi-NICs Screen

Connecting and Configuring your Router

User Name and Password Needed

Step Checking the Connection

Checking Internet

Wireless Setup

Step Configuring the Router

Finished

Alternate Setup Method

Step Connecting your Gateway Router

Section

Alternate Setup Method

Logging into the Router

Logging out of the Router

Understanding the Web-Based Advanced User Interface

Home Button

Internet Status Indicator

Quick-Navigation Links

Login/Logout Button

Help Button

LAN Settings

Features

Internet Settings

Version Info

Alternate Setup Method

Setting your Connection Type

Host Name

Change WAN MAC Address

IP Address

Subnet Mask

ISP Gateway Address

My ISP Provides More Than One Static IP Address

Setting your ISP Connection Type to PPPoE

Your connection type is PPPoE if

Password

Service Name

User Name

MTU

Pptp Account

Pptp Password

Service IP Address

Connection ID optional

My IP Address

My Subnet Mask

Select your State

User Decide Login Server Manually

Setting Custom Domain Name Server DNS Settings

Configuring your WAN Media Access Controller MAC Address

Cloning your MAC Address

Entering a Specific MAC Address

Using the Web-Based Advanced User Interface

Viewing the LAN Settings

Changing LAN Settings

Using the Web-Based Advanced User Interface

Dhcp Server

IP Pool

Lease Time

Viewing the Dhcp Client List

Configuring the Wireless Network Settings

Changing the Wireless Network Name Ssid

Using the Wireless Mode Switch

802.11g-Only Mode

802.11g & 802.11b

Off

Changing the Wireless Channel

Auto Channel Selection Feature and Changing the Channel

Using the Broadcast Ssid Feature Protected Mode Switch

Changing the Wireless Security Settings

Setting WPA/WPA2-Personal PSK

WPA2 Requirements

Using the Web-Based Advanced User Interface

Setting WPA Security

Setting WPA-PSK

Setting WEP Encryption

Using the Web-Based Advanced User Interface

Using a Hexadecimal Key

Using the Access Point Mode

Address from the list

Setting MAC Address Control

Setting up an Allow Access List

Setting up a Deny Access List

Configuring the Firewall

Choosing an Application

Configuring Internal Forwarding Settings

Manually Entering Settings into the Virtual Server

Setting Client IP Filters

Enabling the Demilitarized Zone DMZ

Using Dynamic DNS

Setting up the Router’s Dynamic DNS Update Client

Blocking an Icmp Ping

Utilities

Parental Control

Restarting the Router to Restore Normal Operation

Restarting the Router

Restoring Factory Default Settings

Saving a Current Configuration

Restoring a Previous Configuration

Using the Web-Based Advanced User Interface

Updating the Firmware

Checking for a New Version of Firmware

Downloading a New Version of Firmware

Updating the Router’s Firmware

Using the Web-Based Advanced User Interface

Changing the Login Time-Out Setting

Changing System Settings

Setting or Changing the Administrator Password

Setting the Time and Time Zone

Enabling Remote Management

Enabling/Disabling NAT Network Address Translation

Enabling/Disabling Auto Firmware Update

Enabling/Disabling UPnP

Manually Configuring Network Settings

Manually Configuring Network Settings in Mac OS up to

Manually Configuring Network Settings

Manually Configuring Network Adapters in Mac OS

Section

Manually Configuring Network Settings

Manually Configuring Network Adapters in Windows 98SE or Me

Recommended Web Browser Settings

Internet Explorer 4.0 or Higher

Netscape Navigator 4.0 or Higher

Solution

Troubleshooting

Problem

Easy Install Wizard cannot find my Router

Troubleshooting

Section

Troubleshooting

Can’t connect to the Internet wirelessly

Troubleshooting

Troubleshooting

For example C3030FAF4BB2C3D44BC3D4E7E4 = 128-bit key

Troubleshooting

C3030FAF4BB2C3D44BC3D4E7E4 = 128-bit key

Troubleshooting

XP WPA

Troubleshooting

Troubleshooting

101

Wireless Comparison Chart

Federal Communications Commission Notice

Information

FCC Statement

Information

Modifications

Canada-Industry Canada IC

Europe-European Union Notice

Belkin Corporation Limited Lifetime Product Warranty

How state law relates to the warranty

Wi-FIInteroperability Certificate

108

109

Belkin Corporation

Belkin B.V

Manu l’utilisateur

Connexion et configuration de votre Routeur

Table des matières

Avantages d’un réseau sans fil

Choix de l’emplacement de votre Routeur Sans Fil G+

Mimo

Éviter les obstacles et les interférences

Téléphones sans fil

Connexions sécurisées, VPN et AOL

Introduction

Présentation du produit

Switch 10/100 à 4 Ports intégré

Dhcp Dynamic Host Configuration Protocol intégré

Assistant Installation Facile

UPnP Universal Plug and Play

Filtrage des adresses MAC

Présentation du produit

Point d’accès G+ Mimo intégré

Configuration requise

Configuration requise pour l’Assistant Installation Facile

Faites connaissance avec votre Routeur

Contenu de l’emballage

Faites connaissance avec votre Routeur

Témoin de l’état du réseau WAN

Témoin du réseau sans fil

Témoins de l’état des ordinateurs filaires

Témoin Internet/Connecté

Témoin Alimentation/Prêt

Connexion au modem Port modem Bleu

Face arrière

Prise pour bloc d’alimentation Gris

Rétablissement des paramètres par défaut

Bouton de réinitialisation

Réinitialisation du Routeur

Ethernet USB Assistant Installation Facile

Branchement et Configuration du Routeur

Configuration requise pour le modem

Étape 1 Exécutez l’Assistant Installation facile

Remarque aux utilisateurs de Windows

Branchement et Configuration du Routeur

Écran d’accueil

Écran de progression

Examen des paramètres

Écran pour plusieurs cartes réseau

Branchement et Configuration du Routeur

Étape 3 Vérification de la connexion

Nom d’utilisateur et mot de passe requis

Vérification de l’Internet

Configuration sans fil

Étape 4 Configuration du Routeur

Terminé

Autre méthode de configuration

Étape 1 Connexion de votre routeur de passerelle

Section

Autre méthode de configuration

Connexion au Routeur

Déconnexion du Routeur

Comprendre l’Interface utilisateur évoluée basée sur le Web

Indicateur de l’état de l’Internet

Raccourcis de navigation

Bouton Accueil

Bouton Connexion/Déconnexion

Bouton Aide

Paramètres LAN

Paramètres Internet

Informations la version

Nom de la

Autre méthode de configuration

Définition du type de connexion

Changer l’Adresse MAC du WAN

Réglage du type de connexion FAI comme « IP Dynamique »

Nom dhôte

Réglage du type de connexion FAI comme « IP fixe »

Adresse IP

Masque de sous-réseau

Adresse de passerelle du FAI

Configuration de votre connexion de type PPPoE

Vous possédez une connexion de type PPPoE si

Nom du service

Nom d’utilisateur

Mot de passe

Déconnexion après X…

Mot de passe Pptp

Adresse IP du service

Compte Pptp

Identifiant de connexion facultatif

Mon adresse IP

Mon masque de sous-réseau

Sélectionnez votre état de résidence

’utilisateur décide manuellement de la connexion au serveur

Configuration de l’adresse MAC Media Access Controller WAN

Clonage de votre adresse MAC

Saisie d’une adresse MAC spécifique

Utilisation de l’Interface utilisateur Avancée basée

Visualisation des paramètres du réseau local LAN

Modification des paramètres de réseau local LAN

Utilisation de l’Interface utilisateur Avancée basée

Serveur Dhcp

Plage d’adresses IP

Durée d’autorisation

Affichage de la page Liste des clients Dhcp

Configuration des paramètres du réseau sans fil

Modification du nom du réseau sans fil Ssid

Éteint

Mode 802.11g-Only

802.11g et 802.11b

Modification du canal

Modification des paramètres de sécurité sans fil

Switch en Mode Protégé

Utilisation de l’option d’émission du Ssid

Configuration requise pour le WPA2

Configuration WPA/WPA2-Personal PSK

Utilisation de l’Interface utilisateur Avancée basée

Configuration du WPA

Configuration du WPA-PSK

Configuration du chiffrement WEP

Utilisation de l’Interface utilisateur Avancée basée

Utilisation d’une clé hexadécimale

Utilisation du mode Point d’accès

Configuration de l’Adresse MAC

Dresser une liste d’ordinateurs « autorisés »

Dresser une liste d’ordinateurs « refusés »

Configuration du pare-feu

Saisie manuelle des paramètres du serveur virtuel

Configuration des paramètres de retransmission interne

Choix d’une application

Définition de filtres IP de clients

Activer de la zone démilitarisée DMZ

Configuration du client DNS Dynamique du Routeur

Utilisation du serveur DNS dynamique

Blocage du ping Icmp

Utilitaires

Contrôle Parental

Redémarrage du routeur

Rétablissement des paramètres par défaut du constructeur

Enregistrement de la configuration actuelle

Rétablissement d’une configuration précédente

Utilisation de l’Interface utilisateur Avancée basée

Mise à jour du micrologiciel

Recherche d’une nouvelle version du micrologiciel

Téléchargement de la nouvelle version du micrologiciel

Mise à jour du micrologiciel du Routeur

Utilisation de l’Interface utilisateur Avancée basée

Entrer ou modifier le mot de passe administrateur

Modification du délai de temporisation de la connexion

Définition d’un fuseau horaire

Activer de la gestion à distance

Activation/Désactivation du NAT Network Address Translation

Activer/Désactiver l’UPnP

Configuration manuelle des paramètres du réseau

Configuration manuelle des paramètres du réseau

Configuration manuelle des Adaptateurs réseau sous Mac

Section

Configuration manuelle des paramètres du réseau

Configuration manuelle des paramètres du réseau

Paramètres de navigateur recommandés

Internet Explorer 4.0 ou version ultérieure

Netscape Navigator 4.0 ou version ultérieure

Dépannage

Problème

’Assistant Installation Facile ne peut trouver mon Routeur

Dépannage

Section

Dépannage

Je n’arrive pas à me connecter sans fil à Internet

Dépannage

Dépannage

Par exemple C3030FAF4BB2C3D44BC3D4E7E4 = clé 128 bits

Dépannage

C3030FAF4BB2C3D44BC3D4E7E4 = clé 128 bits

Dépannage

Dépannage

Dépannage

Dépannage

101

Tableau comparatif des réseaux sans fil

Déclaration FCC

Canada-Industrie Canada IC

Europe Prescription Union européenne

Garantie limitée à vie du produit de Belkin Corporation

Relation entre le Droit national et la garantie

Certificat d’interopérabilité Wi-FI

108

Routeur Sans FIl G+ Mimo

MIMORouter

Inhaltsverzeichnis

Einleitung

Anschließen und Konfigurieren des Routers

Die Webgestützte Erweiterte Benutzeroberfläche benutzen

Einleitung

Vorzüge eines kabellosen Netzwerks

Aufstellung des kabellosen Routers oder Access Points

Einleitung

Aufstellung des kabellosen G+ Mimo Routers

Wichtige Faktoren bei Aufstellung und Einrichtung

Vermeiden Sie Hindernisse und Störungsquellen

Schnurlose Telefone

Wählen Sie den „ruhigsten Kanal für Ihr kabelloses Netzwerk

Sichere Verbindungen, VPNs und AOL

Einleitung

Produktübersicht

Integrierter 10/100 4-Port Switch

Integriertes Dhcp Dynamic Host Configuration Protocol

Installationsassistent

UPnP Universal Plug&Play

MAC Adress-Filter

Integrierter Kabelloser G+ Mimo Access Point

Produktübersicht

Anforderungen für den Installationsassistenten

Beschreibung des Routers

Verpackungsinhalt

Systemvoraussetzungen

Beschreibung des Routers

Modem/WAN Status-LED

Funknetzwerk-LED

Statusanzeige des verkabelten Computers

Internet/Verbindungsanzeige

Betriebs-/Bereitschaftsanzeige

Rückseite

Netzanschluss Grau

Computeranschlüsse Anschlüsse für verkabelte Computer

Modemanschluss Blau

Wiederherstellung der Werkseinstellungen

Rücksetztaste

Zurücksetzen des Routers

Modemanforderungen

Ethernet USB Installationsassistent

Anschließen und Konfigurieren des Routers

Schritt Ausführen des Installationsprogramms

Anschließen und Konfigurieren des Routers

Willkommensfenster

Statusanzeige

Untersuchen der Einstellungen

Fenster für mehrere Netzadapter

Anschließen und Konfigurieren des Routers

Schritt Überprüfen der Verbindung

Benutzername und Kennwort werden benötigt

Verbindungsprüfung

Funkeinrichtung

Schritt Konfigurierung des Routers

Abschluss

Alternatives Einrichtungsverfahren

Schritt Anschließen des Gateway-Routers

Kapitel

Abmelden vom Router

Alternatives Einrichtungsverfahren

Anmelden an den Router

Internetstatus-Anzeige

Navigationslinks

Home-Schaltfläche

Schaltfläche „Login/Logout Anmelden/Abmelden

Schaltfläche Hilfe

LAN-Einstellungen

Funktionen

Interneteinstellungen

Versionsinfo

Alternatives Einrichtungsverfahren

Einstellen des Verbindungstyps

WAN MAC-Adresse ändern

Einstellen des Provider-Verbindungstyps auf Dynamische IP

Hostname

Einstellen des Provider-Verbindungstyps auf Statische IP

IP-Adresse

Subnet-Mask

ISP-Gateway-Adresse

Einstellen des ISP-Verbindungstyps auf PPPoE

Servicename

Benutzername

Kennwort

Trennen nach

PPTP-Kennwort

Service-IP-Adresse

PPTP-Konto

Verbindungskennung optional

Eigene IP-Adresse

Eigene Subnet-Mask

Einstellen des Verbindungstyps für Telstra BigPond

Auswahl des Bundesstaats

Manuelle Nutzer-Serveranmeldung

Festlegen individueller DNS-Einstellungen

Einrichten der WAN-MAC-Adresse

Klonen der MAC-Adresse

Eingeben einer bestimmten MAC-Adresse

Verwenden der Webgestützten Erweiterten Benutzeroberfläche

Anzeigen der LAN-Einstellungen

LAN-Einstellungen ändern

Verwenden der Webgestützten Erweiterten Benutzeroberfläche

DHCP-Server

IP-Pool

Frist

Anzeigen der DHCP-Client-Liste

Konfigurieren der kabellosen Netzwerkeinstellungen

Ändern des Netzwerknamens Ssid

Aus

Verwendung des Funkmodus

802.11g-Only-Modus Nur 802.11g

Ändern des Funkkanals

Änderungen der Sicherheitseinstellungen des Funknetzwerks

Verwenden der Funktion „Broadcast Ssid Ssid rundsenden

Geschützter Modus

WPA2-Anforderungen

WPA/WPA2-Personal einstellen PSK

Verwenden der Webgestützten Erweiterten Benutzeroberfläche

Einstellen der WPA-Sicherheitsfunktion

WPA-PSK einstellen

Aktivieren der WEP-Verschlüsselung

Verwenden der Webgestützten Erweiterten Benutzeroberfläche

Verwenden eines Hexadezimalschlüssels

C3 03 0F AF 0F 4B B2 C3 D4 4B C3 D4 E7 = 128-Bit-Schlüssel

Betriebsmodus Access Point

MAC-Adressenkontrolle einstellen

Erstellen einer Zugriffsliste

Aufstellen einer Ausschlussliste

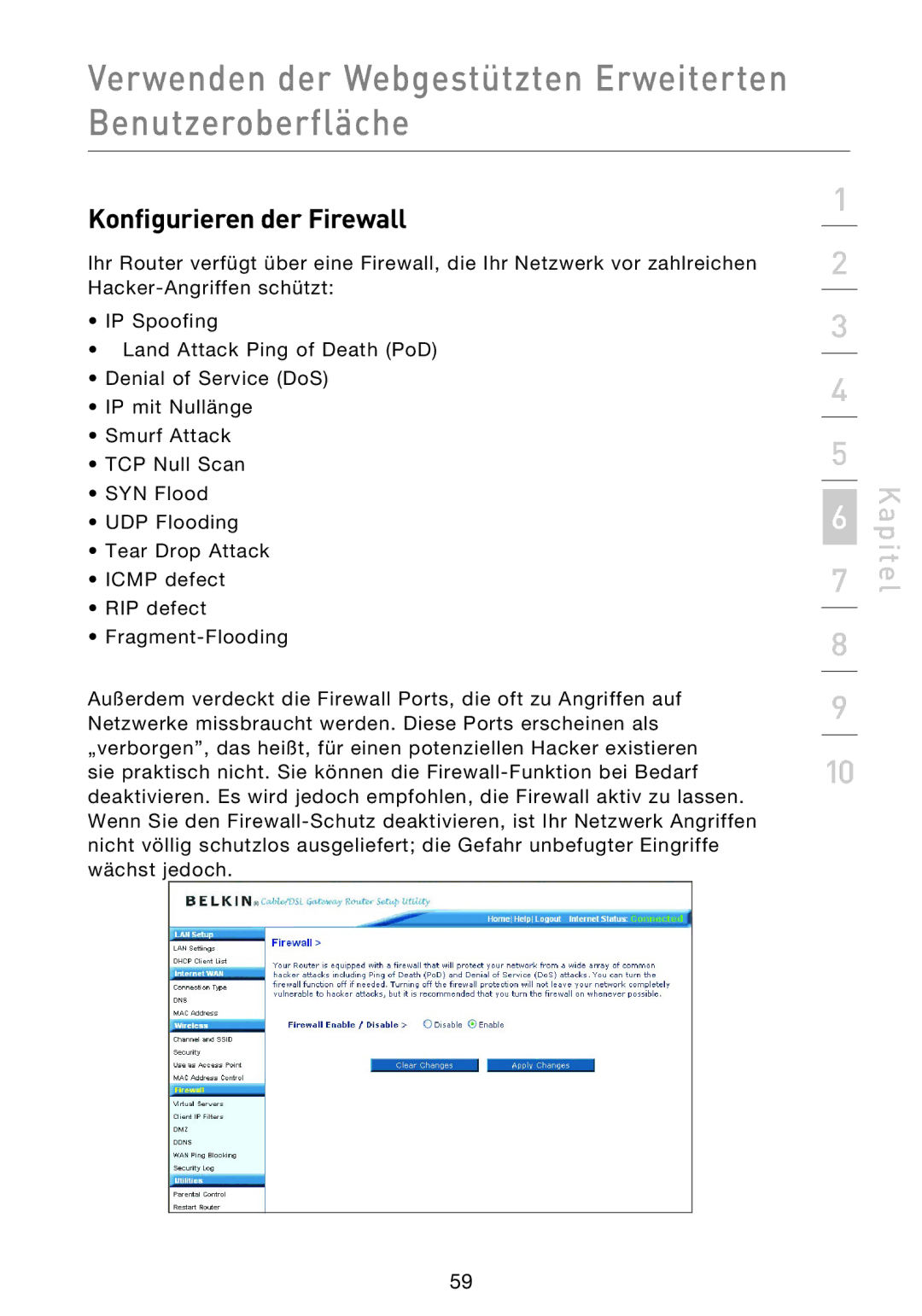

Konfigurieren der Firewall

Manuelle Eingabe von Einstellungen in den virtuellen Server

Interne Weiterleitungseinstellungen konfigurieren

Auswählen einer Anwendung

Einstellen der Client-IP-Filter

Aktivieren der DMZ-Funktion

Einstellen des Update-Clients für Dynamisches DNS

Verwenden der dynamischen DNS

Blockieren von ICMP-Pings

Dienstprogramme

Kindersicherung

Neustart des Routers

Wiederherstellen des Normalbetriebs durch einen Neustart

Wiederherstellen der Werkseinstellungen

Sichern der aktuellen Konfiguration

Wiederherstellen einer früheren Konfiguration

Verwenden der Webgestützten Erweiterten Benutzeroberfläche

Aktualisierung der Firmware

Abfragen einer neuen Firmware-Version

Herunterladen einer neuen Firmware-Version

Aktualisieren der Router-Firmware

Verwenden der Webgestützten Erweiterten Benutzeroberfläche

Ändern der Einstellung für das Anmeldezeitlimit

Einstellen oder Ändern des Administratorkennworts

Ändern der Systemeinstellungen

Einstellen von Uhrzeit und Zeitzone

Aktivieren der Fernverwaltung

EIN Administratorkennwort Festlegen . NAT Netzwerka

Aktivieren/Deaktivieren der NAT-Funktion

Verwenden der Webgestützten Erweiterten

Aktivieren/Deaktivieren von UPnP

Manuelles Konfigurieren der Netzwerkeinstellungen

Manuelles Konfigurieren der Netzwerkeinstellungen

Kapitel

Manuelles Konfigurieren der Netzwerkeinstellungen

Manuelles Konfigurieren der Netzwerkeinstellungen

Empfohlene Browser-Einstellungen

Internet Explorer 4.0 oder höher

Netscape Navigator 4.0 oder höher

Fehlerbehebung

Lösung

Der Installationsassistent findet meinen Router nicht

Fehlerbehebung

Kapitel

Fehlerbehebung

Ich kann keine Funkverbindung zum Internet herstellen

Fehlerbehebung

Verringerung der Übertragungsrate des kabellosen Netzwerks

C3030FAF4BB2C3D44BC3D4E7E4 = 128-Bit-Schlüssel

Fehlerbehebung

Unterstützen die Produkte von Belkin WPA?

Fehlerbehebung

Fehlerbehebung

Fehlerbehebung

Fehlerbehebung

101

Vergleich zwischen verschiedenen WLAN-Standards

Informationen

FCC-Erklärung

Achtung Hochfrequente Strahlungen

Hinweis der Federal Communications Commission

Informationen

Modifikationen

Problembehebung

Service

Garantieleistung

Garantiedauer

Garantiegesetze

Wi-FIInteroperabilitäts-Zertifikat

108

Kostenloser technischer Support

Hand

De router aansluiten en configureren

Inhoud

Inleiding

Gebruik maken van de geavanceerde web-based

Inleiding

Voordelen van een draadloos netwerk

De beste plaats voor uw draadloze G+ Mimo router

Plaatsing van uw draadloze router of accesspoint

Inleiding

Kies het stilste kanaal voor het draadloze netwerk

Vermijd obstakels en interferentie

Draadloze telefoons

Veilige verbindingen, VPN’s en AOL

Inleiding

Productoverzicht

Geïntegreerde 10/100 4-poorts switch

Ingebouwd Dynamic Host Configuration Protocol Dhcp

Universal Plug-and-Play UPnP

Ondersteuning voor VPN Pass-Through

MAC-adressenfilter

Geïntegreerd draadloos G+ Mimo accesspoint

Productoverzicht

Systeemvereisten voor Easy Install Wizard software

Kennismaken met uw router

Inhoud van de verpakking

Systeemvereisten

Kennismaken met uw router

Modem/WAN-status-LED

LED voor draadloos netwerk

Status-LED’s voor bedrade Computers

LED voor Internet/Verbinding gemaakt

LED voor Voeding/Gereed

Achterzijde router

Voedingsingang Grijs

Poorten voor bedrade computers Geel

Modemaansluiting Blauw

De standaard fabriekswaarden herstellen

Resetknop

De router resetten

De router aansluiten en configureren

Modemspecificaties

Stap 1 Start de Easy Install Wizard-software

De router aansluiten en configureren

Openingsscherm

Voortgangsscherm

Instellingen beoordelen

Multi-NIC’s scherm

De router aansluiten en configureren

Stap 3 De verbinding controleren

Gebruikersnaam en wachtwoord vereist

Controle van de internetverbinding

Draadloze setup

Stap 4 Configuratie van de router

Gereed

Alternatieve installatiemethode

Stap 1 Uw gateway-router aansluiten

Hoofdstuk

Router uitloggen

Alternatieve installatiemethode

Inloggen op de router

Homeknop

Internetstatusindicator

Snelnavigatiekoppelingen

Login/Logout-knop

Helpknop

LAN Settings LAN--instellingen

Features Kenmerken

Internetinstellingen

Versie-informatie

Alternatieve installatiemethode

Uw type verbinding instellen

WAN MAC-adres wijzigen

Verbindingstype instellen op Dynamic IP Dynamisch IP

Hostnaam

Verbindingstype instellen op Static IP Statisch IP

IP-adres

Subnetmasker

ISP-gateway-adres

Uw Internetverbinding instellen op PPPoE

Uw type verbinding is PPPoE als

Password Wachtwoord

Service Name Servicenaam

User Name Gebruikersnaam

Disconnect after X… Verbinding verbreken na

Pptp Password PPTP-wachtwoord

Service IP Address Service-IP-adres

Connection ID Verbindings-ID optioneel

My IP Address Mijn IP-adres

My Subnet Mask Mijn subnetmasker

Selecteer uw staat

Aangepaste DNS Domain Name Server instellingen aanbrengen

Alternatieve installatiemethode

Uw MAC-adres klonen

Specifieke MAC-adressen invoeren

De LAN-instellingen bekijken

IP Address IP-adres

Subnet Mask Subnetmasker

Lease Time Leasetijd

Local Domain Name Lokale domeinnaam

De pagina met de DHCP-cliëntenlijst bekijken

De instellingen van het draadloze netwerk configureren

De naam van het draadloze netwerk Ssid wijzigen

Wisselen van draadloze modus

802.11g-Only-modus

802.11g en 802.11b

Uit

Van draadloos kanaal wisselen

Automatische kanaalkeuze en wijziging van het kanaal

Broadcast SSID-functie gebruiken

Protected Mode-schakelaar

Systeemvereisten voor WPA2

WPA/WPA2-PersonalPSK instellen

Hoofdstuk

WPA-beveiliging instellen

WPA-PSK instellen

WEP-encryptie-instellingen bepalen

Page

Gebruik maken van een hexadecimale sleutel

C3 03 0F AF 0F 4B B2 C3 D4 4B C3 D4 E7 = 128-bits sleutel

Gebruik maken van de accesspointmodus

Instellingen voor het beheren van MAC-adressen bepalen

Page

Configuratie van de firewall

Instellingen handmatig in de virtuele server invoeren

Interne forwarding-instellingen configureren

Applicaties kiezen

Cliënt IP-filters instellen

De gedemilitariseerde zone DMZ activeren

De Dynamic DNS Update Client van de router installeren

Gebruik maken van een dynamisch DNS

ICMP-pings blokkeren

Utilities Hulpprogramma’s

Router opnieuw starten

De fabrieksinstellingen herstellen

De huidige configuratie opslaan

Vorige configuratie herstellen

Page

De firmware bijwerken

Beschikbaarheid van nieuwe firmwareversies nagaan

Een nieuwe firmwareversie downloaden

Firmware van de router bijwerken

Page

De inlog-timeoutinstelling wijzigen

Systeeminstellingen wijzigen

Tijd en tijdzone instellen

Beheer op afstand mogelijk maken

NAT Network Address Translation inschakelen/uitschakelen

Zorg Ervoor DAT U HET Beheerderswachtwoord Hebt

UPnP inschakelen/uitschakelen

Automatische software-update inschakelen/uitschakelen

Gebruik maken van de geavanceerde web-based

Handmatig netwerkinstellingen configureren

Handmatig netwerkinstellingen configureren

Netwerkadapters onder Mac OS X handmatig configureren

Hoofdstuk

Handmatig netwerkinstellingen configureren

Handmatig netwerkinstellingen configureren

Aanbevolen instellingen van de webbrowser

Internet Explorer 4.0 of hoger

Netscape Navigator 4.0 of hoger

Oplossing

Problemen oplossen

Probleem

De Easy Install Wizard kan de router niet vinden

Problemen oplossen

Hoofdstuk

Problemen oplossen

Komt de naam van uw draadloze netwerk in dit overzicht voor?

Problemen oplossen

Problemen oplossen

C3030FAF4BB2C3D44BC3D4E7E4 = 128-bits sleutel

Problemen oplossen

Ondersteunen de producten van Belkin WPA?

Problemen oplossen

Problemen oplossen

Problemen oplossen

Problemen oplossen

101

Vergelijkend overzicht van draadloze technologieën

Informatie

FCC-verklaring

Waarschuwing Blootstelling aan radiofrequente straling

Kennisgeving van de Federal Communications Commission FCC

Kennisgeving betreffende de Europese Unie

Informatie

Veranderingen

Beperkte levenslange productgarantie van Belkin Corporation

De garantie en de wet

Verklaring van interoperabiliteit met Wi-Fi

108

Gratis technische ondersteuning

Manu

Conexión y configuración de su router

Índice de contenidos

Introducción

Utilización de la interfaz de usuario avanzado a

Introducción

Ventajas de una red inalámbrica

Introducción

Colocación de su Router inalámbrico G + Mimo

Factores importantes de colocación e instalación

Colocación de su router inalámbrico o punto de acceso

Seleccionar el canal más tranquilo para su red inalámbrica

Evitar obstáculos e interferencias

Teléfonos inalámbricos

Conexiones seguras, VPN y AOL

Introducción

Esquema general del producto

Conmutador de 4 puertos 10/100 integrado

Plug-and-play universal UPnP

Admite paso por VPN

Asistente de instalación sencilla

Filtrado de direcciones MAC

Esquema general del producto

Punto de acceso inalámbrico G + Mimo integrado

Requisitos del sistema

Presentación de su router

Contenido del paquete

Presentación de su router

Indicador LED de red inalámbrica

Indicador LED de estado de WAN/módem

Indicador LED de conexión/Internet

Indicador LED de encendido/listo

Conexión a módem puerto de módem Azul

Panel posterior

Toma de alimentación Gris

Botón de reinicio

Reinicio del router

Ethernet USB Asistente de instalación sencilla

Conexión y configuración de su router

Requisitos del módem

Sección

Conexión y configuración de su router

Pantalla de bienvenida

Pantalla de progreso

Comprobación de los ajustes

Pantalla de múltiples NIC

Conexión y configuración de su router

Paso 3 Comprobación de la conexión

Se necesita el nombre del usuario y la contraseña

Comprobación de la conexión de Internet

Configuración inalámbrica

Paso 4 Configuración del router

Finalización

Método alternativo de configuración

Paso 1 Conexión de su Router Gateway

Sección

Salir del router

Método alternativo de configuración

Acceso al router

Indicador del estado de Internet

Vínculos de navegación rápida

Botón de inicio

Botón de Login/Logout acceder/salir

Botón de ayuda

Ajustes LAN

Características

Ajustes de Internet

Información sobre la versión

Método alternativo de configuración

Configuración de su tipo de conexión

Host Name nombre de host

Cambiar la dirección MAC de WAN

ISP Gateway Address dirección de pasarela de ISP

IP Address dirección IP

Subnet Mask máscara de subred

Configuración del tipo de conexión de su ISP como PPPoE

Su tipo de conexión es PPPoE si

Password contraseña

Service Name nombre de servicio

User name nombre de usuario

Disconnect after X… desconectar después de

Service IP Address dirección IP de servicio

Protocolo de túnel punto a punto

Cuenta Pptp

Contraseña Pptp

Connection ID conexión ID, opcional

My IP Address mi dirección IP

My Subnet Mask mi máscara de subred

Seleccionar su estado

El usuario decide el servidor de acceso manualmente

Método alternativo de configuración

Clonación de su dirección MAC

Introducción de una dirección MAC específica

Cómo utilizar la interfaz de usuario avanzado a

Visualización de los ajustes LAN

Modificación de los ajustes LAN

Cómo utilizar la interfaz de usuario avanzado a

Dhcp Server sevidor Dhcp

IP Pool conjunto IP

Lease Time tiempo límite de concesión

Visualización de la página de la lista de clientes Dhcp

Configuración de los ajustes de red inalámbrica

Modificación del Nombre de red inalámbrica Ssid

Utilización del Conmutador del Modo Inalámbrico

Modo 802.11g-Only

Modificación del canal inalámbrico

Selección automática de canal y cambio de canal

Modificación de los ajustes de encriptación inalámbrica

Empleo de la propiedad de Emisión Ssid

Conmutador de modo protegido

Requisitos para WPA2

Ajuste WPA/WPA2-Personal PSK

Cómo utilizar la interfaz de usuario avanzado a

Configuración de WPA-PSK

Establecimiento de la seguridad WPA

Configuración de la encriptación WEP

Cómo utilizar la interfaz de usuario avanzado a

Cómo utilizar una clave hexadecimal

C3 03 0F AF 0F 4B B2 C3 D4 4B C3 D4 E7 = clave de 128 bits

Utilización del modo de punto de acceso

Configuración del control de direcciones MAC

Configurar una lista de acceso permitido

Configurar una lista de acceso denegado

Configuración del firewall

Introducción manual de los ajustes en el Servidor Virtual

Configuración de los ajustes de reenvío interno

Selección de una aplicación

Configuración de los filtros IP de clientes

Activación de Demilitarized Zone DMZ

Uso de DNS dinámico

Bloqueo de un Icmp Ping

Utilidades

Control parental

Reinicio del router

Restablecimiento de los ajustes de fábrica predeterminados

Guardar una configuración actual

Restablecimiento de una configuración anterior

Cómo utilizar la interfaz de usuario avanzado a

Actualización del firmware

Búsqueda de una nueva versión del Firmware

Descarga de una nueva versión del firmware

Actualización del firmware del router

Cómo utilizar la interfaz de usuario avanzado a

Modificación de los ajustes del sistema

Modificación del tiempo límite de acceso

Establecimiento de la hora y de la zona horaria

Activación de la gestión a distancia

Cómo utilizar la interfaz de usuario avanzado a

Activar/Desactivar UPnP

Activar/Desactivar la actualización automática del firmware

Configuración manual de los ajustes de red

Configuración manual de los ajustes de red en Mac OS hasta

Configuración manual de los ajustes de red

Configuración manual de los adaptadores de red en Mac OS

Sección

Configuración manual de los ajustes de red

Configuración manual de los ajustes de red

Ajustes recomendados para el navegador de Internet

Internet Explorer 4.0 o superior

Netscape Navigator 4.0 o superior

Solución

Resolución de problemas

Problema

Resolución de problemas

Resolución de problemas

Sección

Resolución de problemas

¿Aparece en los resultados el nombre de su red inalámbrica?

Resolución de problemas

Resolución de problemas

C3030FAF4BB2C3D44BC3D4E7E4 = clave de 128 bits

Resolución de problemas

¿Soportan los productos Belkin la seguridad WPA?

Resolución de problemas

Resolución de problemas

Resolución de problemas

Resolución de problemas

101

Tabla de comparación inalámbrica

Advertencia Exposición a las radiaciones de radiofrecuencia

Información

Declaración de la FCC

Canadá Industry Canada IC

Información

Modificaciones

Cobertura de la presente garantía

El período de cobertura

¿Qué excluye la presente garantía?

Cómo acceder a nuestros servicios

Lo que la legislación establece con respecto a la garantía

Certificado de interoperabilidad Wi-Fi

108

Asistencia técnica gratuita

Manu d’uso

Impostazioni del browser web consigliate

Indice

Introduzione

Vantaggi di una rete wireless

Introduzione

Introduzione

Collocazione del Router G+ Mimo Wireless

Collocazione del router o dell’access point wireless

Evitare ostacoli e interferenze

Telefoni cordless

Connessioni protette, VPN e AOL

Introduzione

Descrizione generale del prodotto

Supporto del servizio VPN Pass-Through

Switch a 4 porte 10/100 incorporato

Programma di installazione guidata

Il filtro indirizzi MAC

Access Point G+ Mimo Wireless incorporato

Descrizione generale del prodotto

Requisiti del sistema

Conoscere il Router

Contenuto della confezione

Conoscere il Router

LED rete wireless

LED di stato WAN/Modem

LED Internet/Connesso

LED alimentazione/pronto

Pannello posteriore

Jack di alimentazione Grigio

Connessioni ai computer porte di computer cablati Giallo

Connessione al Modem porta del modem BLU

Ripristino delle impostazioni predefinite

Pulsante di reset

Reset del router

Requisiti previsti per il modem

Collegamento e configurazione del Router

Ethernet USB Programma di installazione guidata

Fase Lanciare il programma di installazione guidata

Per utenti Windows Inserire il CD-ROM

Collegamento e configurazione del Router

Schermata di benvenuto

Progress Screen Finestra di avanzamento

Verifica delle impostazioni

Modem e al computer

Schermata Multi-NIC

Fase

Collegamento e configurazione del Router

Nome utente e Password obbligatori

Fase 3 Verifica della connessione

Verifica Internet

Configurazione wireless

Fase 4 Configurazione del router

Completato

Metodo alternativo di installazione

Fase 1 Collegamento del Router Gateway

Sezione

Disconnessione del router

Metodo alternativo di installazione

Connessione al router

Pulsante Home

Indicatore di stato Internet

Link di navigazione rapida

Pulsante Login/Logout

Pulsante Help

Impostazioni LAN

Caratteristiche

Impostazioni Internet

Informazioni sulle versioni

Metodo alternativo di installazione

Impostazione del proprio tipo di connessione

Modifica dell’indirizzo WAN MAC

Predefinizione del tipo di connessione ISP come IP dinamico

Nome host

Predefinizione del tipo di connessione ISP come IP statico

Indirizzo IP

Maschera di sottorete

Indirizzo Gateway dell’ISP

Impostare il tipo di connessione su PPPoE

Il proprio tipo di connessione è PPPoE se

Nome utente

Disconnettere dopo X…

Indirizzo IP di servizio

Password Pptp

Account Pptp

ID di connessione opzionale

Il mio indirizzo IP

La mia maschera di sottorete

Selezionare il proprio paese

Selezione manuale del server di login

Metodo alternativo di installazione

Clonazione dell’indirizzo MAC

Digitazione di un indirizzo MAC specifico

Utilizzo dell’interfaccia utente avanzata basata sul web

Visualizzazione delle impostazioni LAN

Modifica delle impostazioni LAN

Pool IP

Utilizzo dell’interfaccia utente avanzata basata sul web

Server Dhcp

Visualizzazione della pagina di elenco dei client Dhcp

Configurazione delle impostazioni della rete wireless

Modifica del nome della rete wireless Ssid

Utilizzo della modalità switch wireless

Modalità solo 802.11g

Modifica del canale wireless

Selezione automatica e cambio del canale

Utilizzo della funzione Ssid broadcast

Commutazione in modalità protetta

Requisiti WPA2

Impostazione della protezione WPA-Personal PSK

Utilizzo dell’interfaccia utente avanzata basata sul web

Impostazione della protezione WPA

Impostazione della protezione WPA-PSK

Impostazione della crittografia WEP

Utilizzo dell’interfaccia utente avanzata basata sul web

Utilizzo di una chiave esadecimale

C3 03 0F AF 0F 4B B2 C3 D4 4B C3 D4 E7 = chiave a 128-bi

Utilizzo della modalità Access Point

Impostazione del controllo degli indirizzi MAC

Utilizzo dell’interfaccia utente avanzata basata sul web

Configurazione della protezione firewall

Immissione manuale delle impostazioni nel server virtuale

Configurazione delle impostazioni di inoltro interno

Scelta di un’applicazione

Impostazione dei filtri relativi all’IP del client

Attivazione dell’impostazione DMZ Demilitarized Zone

Utilizzo del DNS dinamico

Arresto di un Ping Icmp

Utility

Parental Control filtro famiglia

Riavvio del Router

Riavvio del router per ripristinare il normale funzionamento

Ripristino delle impostazioni predefinite

Salvataggio di una configurazione corrente

Ripristino di una configurazione precedente

Utilizzo dell’interfaccia utente avanzata basata sul web

Aggiornamento del Firmware

Controllo di una nuova versione del firmware

Download di una nuova versione del firmware

Aggiornamento del firmware del router

Utilizzo dell’interfaccia utente avanzata basata sul web

Impostazione o modifica della password amministratore

Modifica della durata di connessione

Impostazione dell’ora e del fuso orario

Attivazione della gestione a distanza

Utilizzo dell’interfaccia utente avanzata basata sul web

Utilizzo dell’interfaccia utente avanzata basata sul

Abilitazione / disabilitazione del servizio UPnP

Configurazione manuale delle impostazioni di rete

Configurazione manuale delle impostazioni di rete

Sezione

Configurazione manuale delle impostazioni di rete

Configurazione manuale delle impostazioni di rete

Impostazioni del browser web consigliate

Internet Explorer versione 4.0 o superiore

Netscape Navigator versione 4.0 o successive

Risoluzioni dei problemi

Soluzione

Il programma di installazione guidata non trova il Router

Risoluzioni dei problemi

Sezione

Risoluzioni dei problemi

Il nome della rete wireless appare nei risultati?

Risoluzioni dei problemi

Risoluzioni dei problemi

C3030FAF4BB2C3D44BC3D4E7E4 = codice a 128 bit

Risoluzioni dei problemi

Prodotti Belkin supportano la modalità WPA?

Risoluzioni dei problemi

Risoluzioni dei problemi

Risoluzioni dei problemi

Risoluzioni dei problemi

Qual è la differenza tra 802.11b, 802.11g, G+ Mimo e Pre-N?

Tabella di confronto wireless

Attenzione esposizione alle radiazioni di radiofrequenza

Informazioni

Dichiarazione FCC

Europa Comunicato dell’Unione Europea

Informazioni

Modifiche

Prodotto garantito a vita da Belkin Corporation Limited

Cosa stabilisce la legge riguardo alla garanzia

Certificato di interoperabilità Wi-FI

108

Router G+ Mimo Wireless