User Manual V2IU 4350 Converged Network Appliance

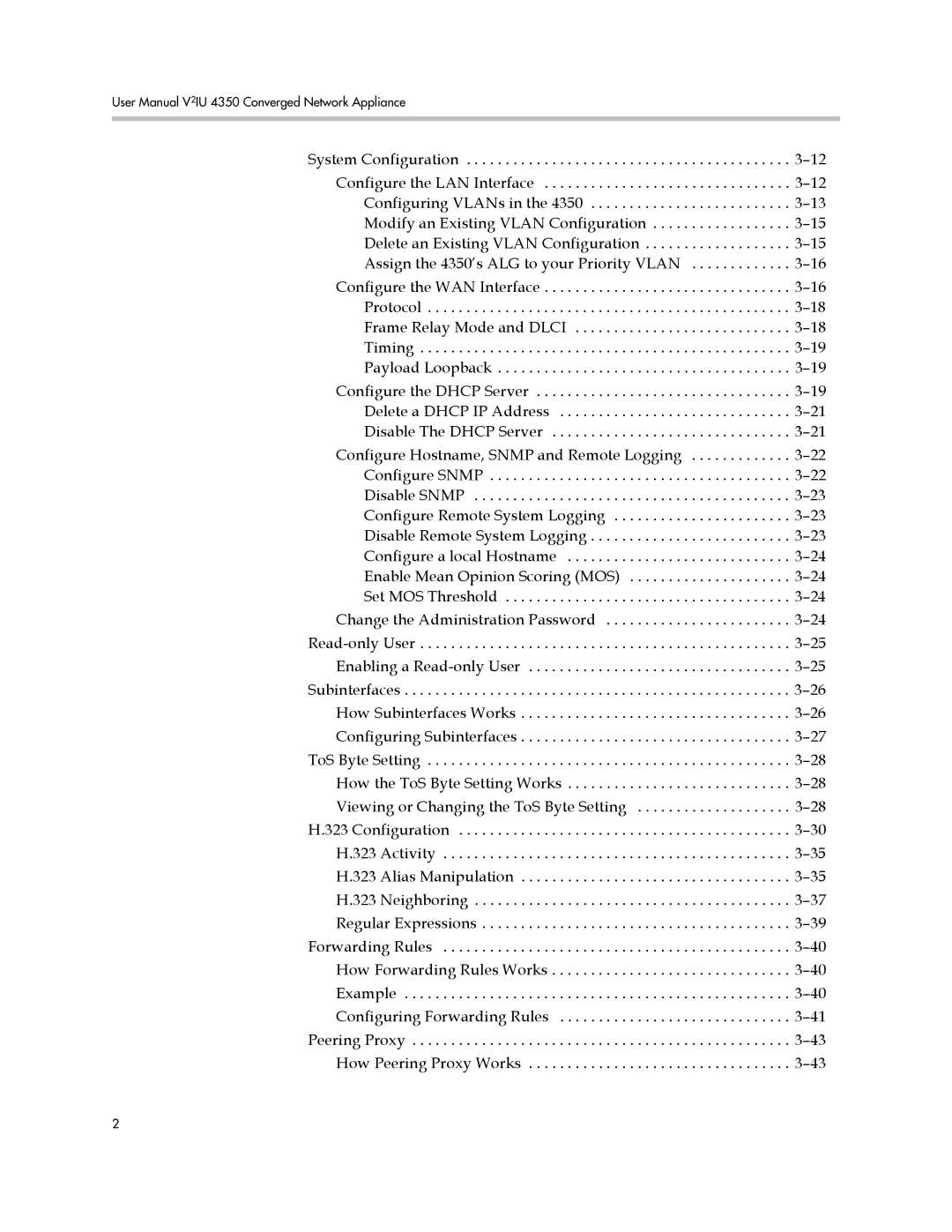

System Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–12

Configure the LAN Interface | 3–12 |

Configuring VLANs in the 4350 | 3–13 |

Modify an Existing VLAN Configuration | 3–15 |

Delete an Existing VLAN Configuration | 3–15 |

Assign the 4350’s ALG to your Priority VLAN | 3–16 |

Configure the WAN Interface . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–16 Protocol . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–18 Frame Relay Mode and DLCI . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–18 Timing . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–19 Payload Loopback . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–19

Configure the DHCP Server . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–19 Delete a DHCP IP Address . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–21 Disable The DHCP Server . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–21

Configure Hostname, SNMP and Remote Logging . . . . . . . . . . . . . 3–22 Configure SNMP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–22 Disable SNMP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–23 Configure Remote System Logging . . . . . . . . . . . . . . . . . . . . . . . 3–23 Disable Remote System Logging . . . . . . . . . . . . . . . . . . . . . . . . . . 3–23 Configure a local Hostname . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–24 Enable Mean Opinion Scoring (MOS) . . . . . . . . . . . . . . . . . . . . . 3–24 Set MOS Threshold . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–24

Change the Administration Password . . . . . . . . . . . . . . . . . . . . . . . . 3–24Read-only User . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–25 Enabling a Read-only User . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–25 Subinterfaces . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–26 How Subinterfaces Works . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–26 Configuring Subinterfaces . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–27 ToS Byte Setting . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–28 How the ToS Byte Setting Works . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–28 Viewing or Changing the ToS Byte Setting . . . . . . . . . . . . . . . . . . . . 3–28 H.323 Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–30 H.323 Activity . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–35 H.323 Alias Manipulation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–35 H.323 Neighboring . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–37 Regular Expressions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–39 Forwarding Rules . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–40 How Forwarding Rules Works . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–40 Example . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–40 Configuring Forwarding Rules . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–41 Peering Proxy . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–43 How Peering Proxy Works . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3–43