GS716Tv2 and GS724Tv3 Software Administration Manual

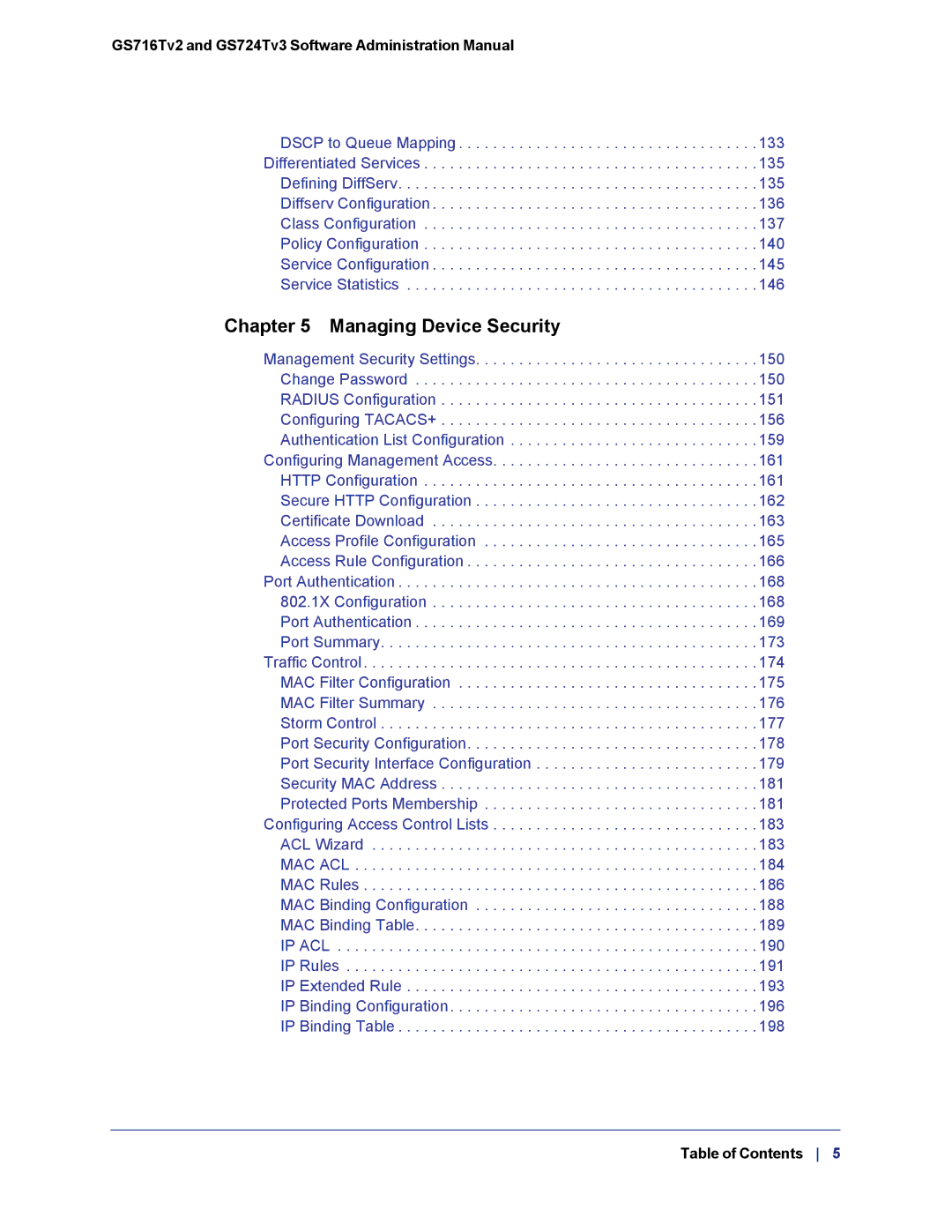

DSCP to Queue Mapping . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 133 Differentiated Services . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 135 Defining DiffServ. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 135 Diffserv Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 136 Class Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 137 Policy Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 140 Service Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 145 Service Statistics . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 146

Chapter 5 Managing Device Security

Management Security Settings. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 150

Change Password . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 150

RADIUS Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 151

Configuring TACACS+ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 156

Authentication List Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 159

Configuring Management Access. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 161

HTTP Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 161

Secure HTTP Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 162

Certificate Download . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 163

Access Profile Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 165

Access Rule Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 166

Port Authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 168

802.1X Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 168

Port Authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 169

Port Summary. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 173

Traffic Control . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 174

MAC Filter Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 175

MAC Filter Summary . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 176

Storm Control . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 177

Port Security Configuration. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 178

Port Security Interface Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . 179

Security MAC Address . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 181

Protected Ports Membership . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 181

Configuring Access Control Lists . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183

ACL Wizard . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183

MAC ACL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 184

MAC Rules . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 186

MAC Binding Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 188

MAC Binding Table. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 189

IP ACL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 190

IP Rules . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 191

IP Extended Rule . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 193

IP Binding Configuration. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 196

IP Binding Table . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 198

Table of Contents 5