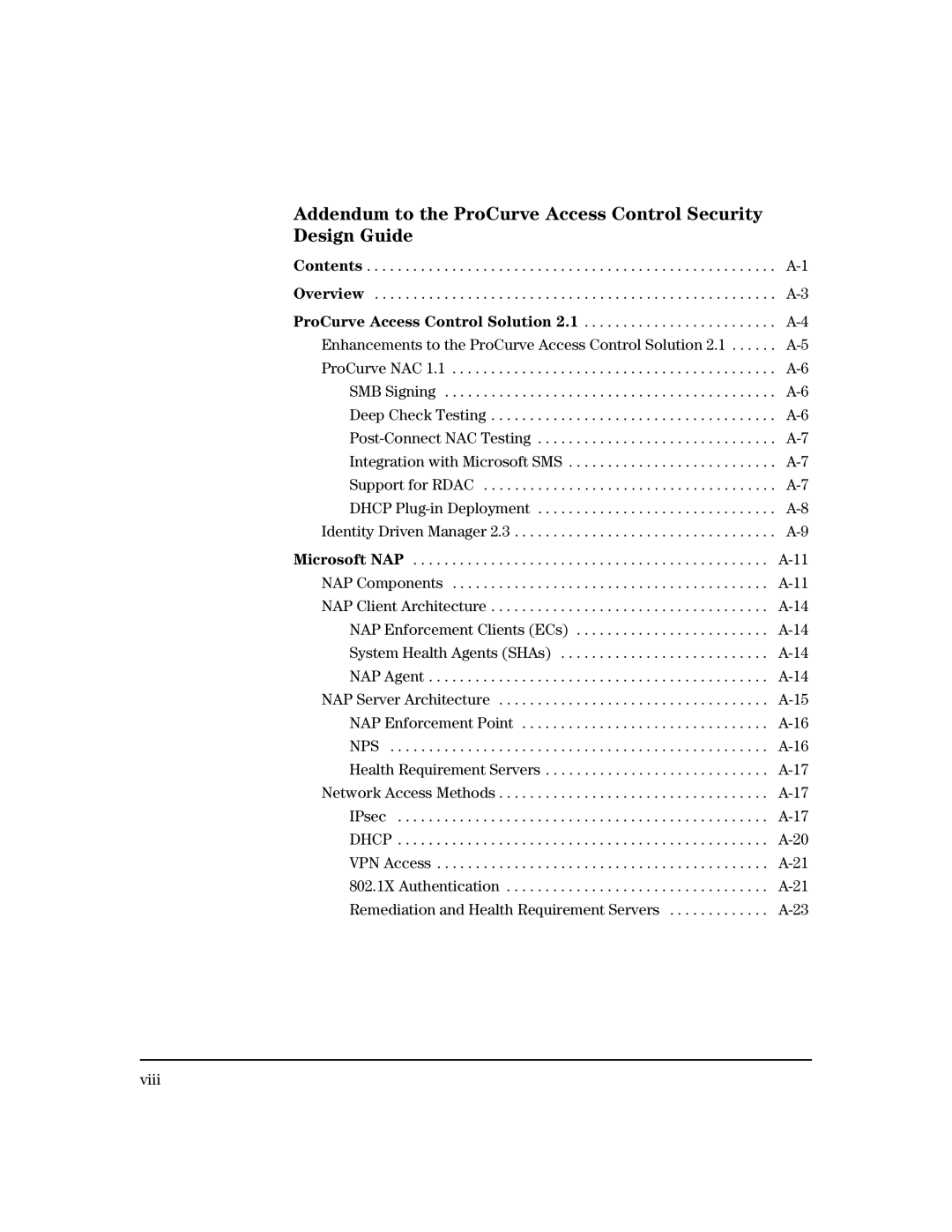

Addendum to the ProCurve Access Control Security Design Guide

Contents | |

Overview |

ProCurve Access Control Solution 2.1 . . . . . . . . . . . . . . . . . . . . . . . . .

Microsoft NAP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

NAP Components . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

NAP Client Architecture . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

NAP Enforcement Clients (ECs) . . . . . . . . . . . . . . . . . . . . . . . . .

System Health Agents (SHAs) . . . . . . . . . . . . . . . . . . . . . . . . . . .

NAP Agent . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

NAP Server Architecture . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

NAP Enforcement Point . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

NPS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Health Requirement Servers . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Network Access Methods . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

IPsec . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

DHCP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

VPN Access . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

802.1X Authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Remediation and Health Requirement Servers . . . . . . . . . . . . .

viii