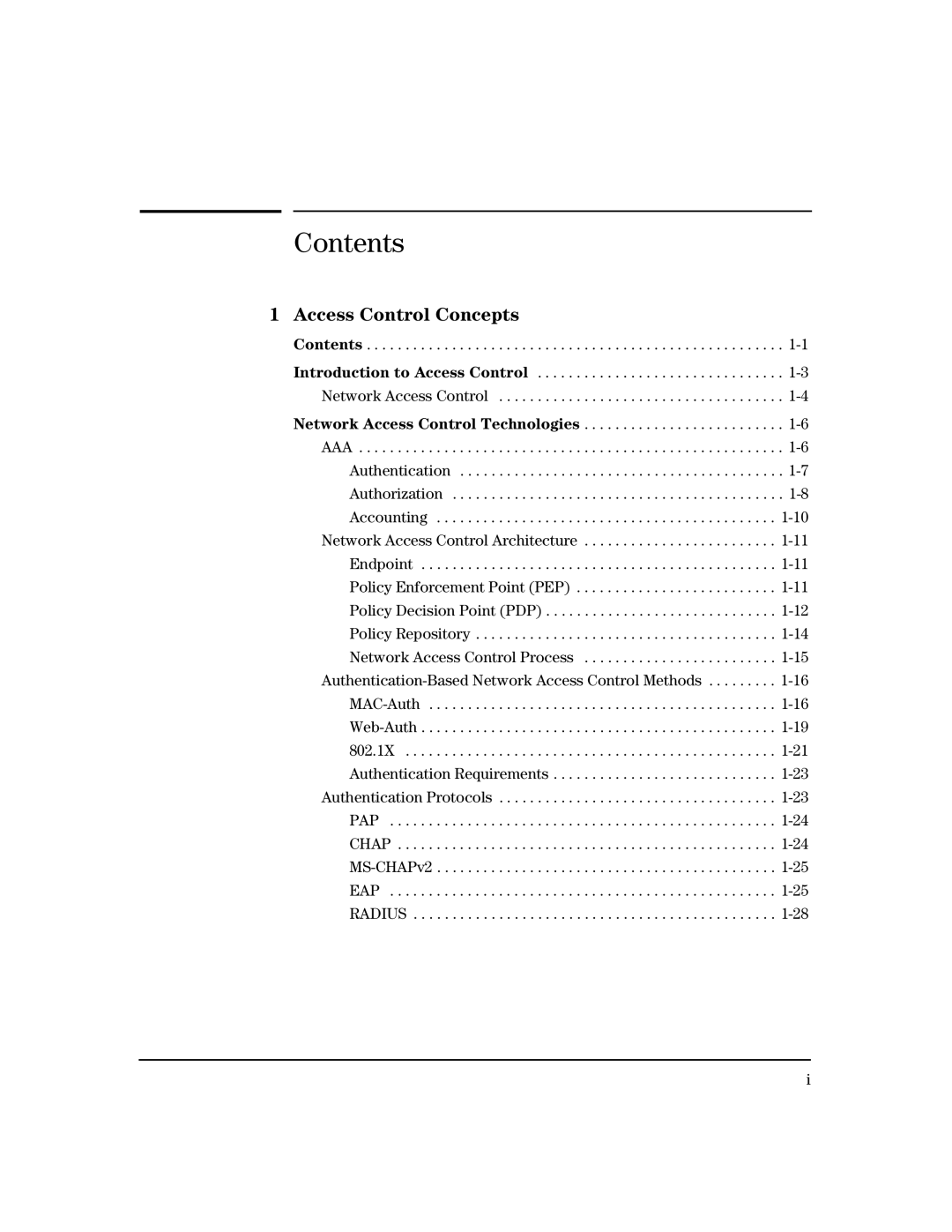

Contents

1 Access Control Concepts

Contents . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Introduction to Access Control . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Network Access Control Technologies . . . . . . . . . . . . . . . . . . . . . . . . . .

i