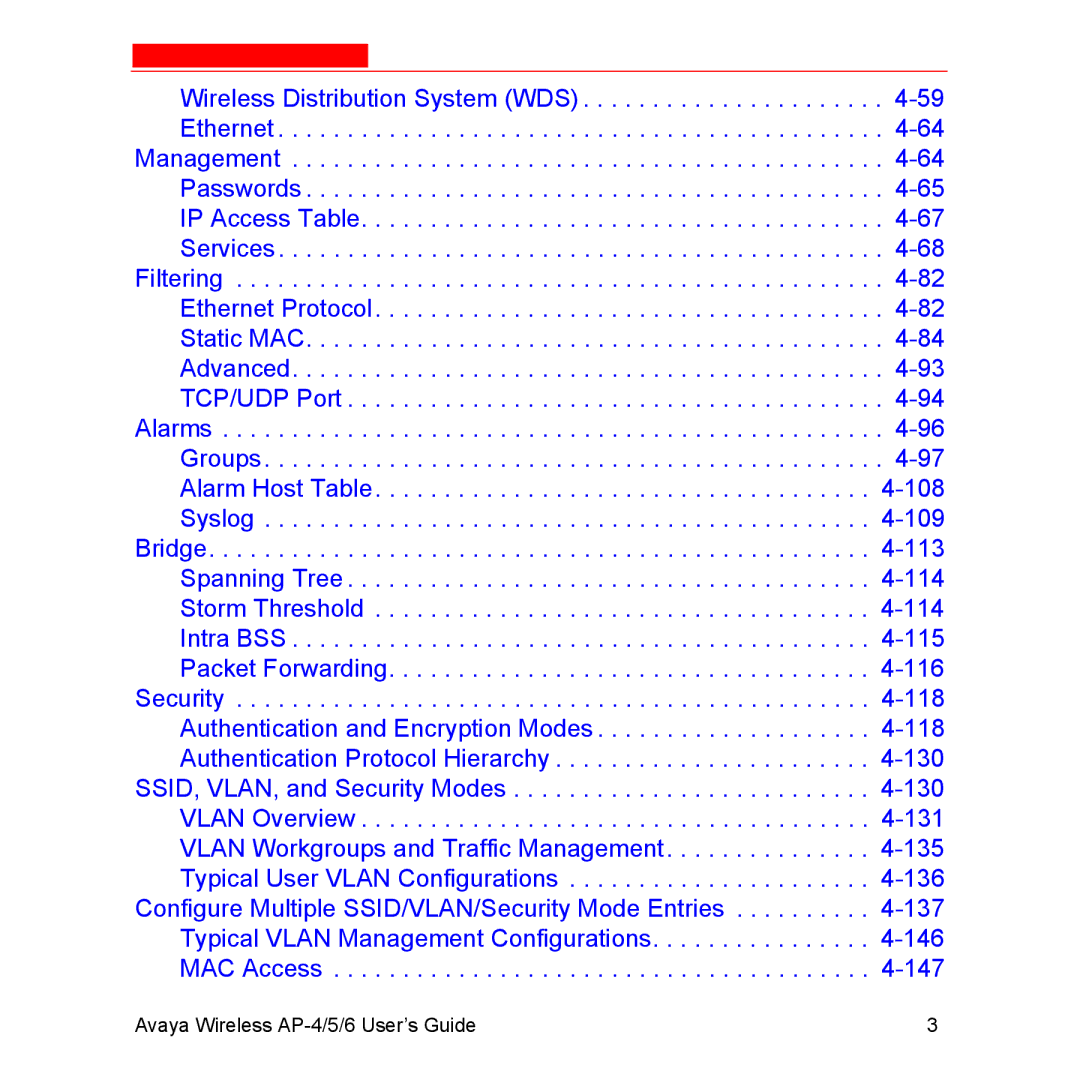

Wireless Distribution System (WDS) . . . . . . . . . . . . . . . . . . . . . .

Ethernet . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Management . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Passwords . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

IP Access Table. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Services. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Filtering . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Ethernet Protocol. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Static MAC. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Advanced. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

TCP/UDP Port . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Alarms . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Groups. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Alarm Host Table. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Syslog . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Bridge. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Spanning Tree . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Storm Threshold . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Intra BSS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Packet Forwarding. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Authentication and Encryption Modes . . . . . . . . . . . . . . . . . . . .

Authentication Protocol Hierarchy . . . . . . . . . . . . . . . . . . . . . . .

SSID, VLAN, and Security Modes . . . . . . . . . . . . . . . . . . . . . . . . . .

VLAN Overview . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

VLAN Workgroups and Traffic Management. . . . . . . . . . . . . . .

Typical User VLAN Configurations . . . . . . . . . . . . . . . . . . . . . .

Configure Multiple SSID/VLAN/Security Mode Entries . . . . . . . . . .

Typical VLAN Management Configurations. . . . . . . . . . . . . . . .

MAC Access . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Avaya Wireless | 3 |